近年、ランサムウェアを中心としたサイバー攻撃が増加の一途をたどり、企業に大きな損害を与えるケースも少なくありません。今回は、ジークス営業担当の白幡が、ファイルレス攻撃をはじめとする新たな脅威への対策や、企業の抱える課題を解説。ジークスが導入・運用支援を行うセキュリティプラットフォーム「CrowdStrike」の中身もご紹介します。

RaaSの台頭にファイルレス攻撃…新たなセキュリティ対策が必要な理由

こんにちは。ジークス営業企画グループの白幡です。今回は、企業を取り巻くサーバー攻撃や、昨今のセキュリティ環境の変化についてお話ししたいと思います。

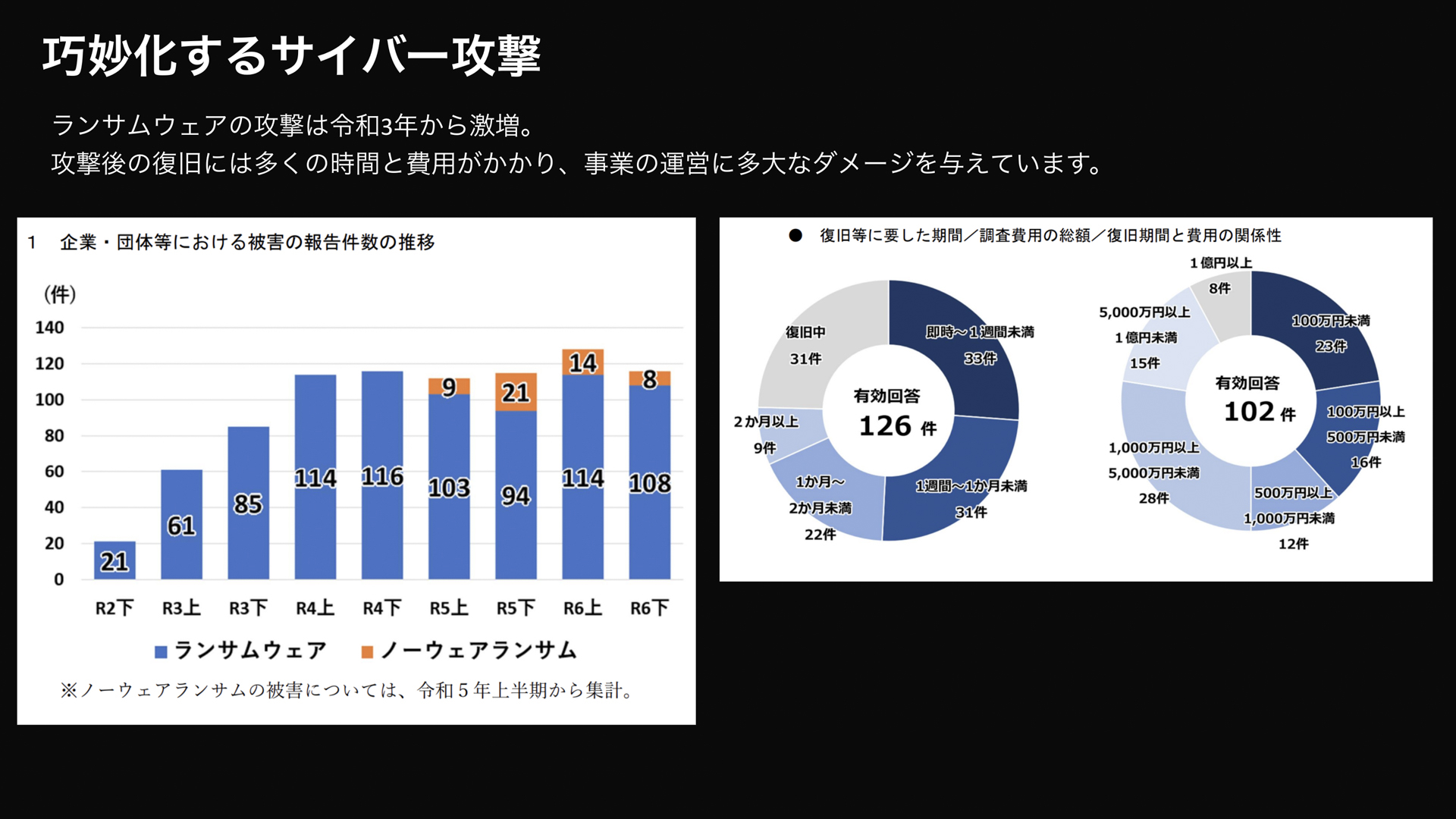

近年、不正プログラムによってデータを暗号化し、使用できなくしたうえで「身代金」を要求する、ランサムウェア攻撃の増加が指摘されてきました。その一因は、おもに海外に拠点を持つサイバー犯罪集団が、ランサムウェアをSaaSのような「サービス」として提供するRaaS(ラース:Ransomware as a Service)です。彼らは開発や交渉ノウハウを供与し、実行犯から利用料や成功報酬を受け取ります。この仕組みによりサイバー攻撃の裾野が広がることで、さらなる被害拡大が懸念されています。

加えて、2023年ごろから被害が確認されているのが「ノーウェアランサム」です。これは、ファイルをダウンロードさせるのではなく、OSにもともと存在しているアプリケーションを利用してデータを盗み取るファイルレス攻撃です。セキュリティソフトが動作を認識しにくく、情報を窃取されるまでのスピードも速いため、従来型のアンチウイルスソフトウェアでは防御が難しいことが指摘されています。実際、被害に遭った企業のほとんどが何らかのアンチウイルスを導入しており、最新のセキュリティパッチを適用しても攻撃を受けてしまったケースもあります。

もしサイバー攻撃を受けてしまった場合、事業継続性を揺るがす結果となる可能性も否定できません。2025年9月にランサムウェア攻撃を受けた大手飲料メーカーでは、基幹業務システムが停止し、2026年1月現在も完全復旧には至っていません。この企業に限らず、復旧に2か月以上を要し、調査費用だけで1億円を超える損害を出している企業もあります。

「うちは事業規模が小さいし、重要な情報もないから大丈夫」とお考えの方もいらっしゃるかもしれません。しかし、どんな企業であってもサプライチェーンの一端を担っており、仮に攻撃を受けた場合、自社だけの問題ではなくなってしまいます。例えば、自社のコーポレートサイトが改ざんされ、ページ閲覧者や顧客の端末にウイルス感染が広がるなど、企業の信頼に関わる事象も起こりかねません。ステークホルダーから「セキュリティが脆弱な企業」と捉えられ、人材流出なども懸念されます。

求められるのは、エンドポイントを守り抜くセキュリティ体制

ここまで指摘した課題へのアプローチとして、まず企業に求められるのはアンチウイルスの最新化です。ただ、従来型のアンチウイルスの場合、ベンダーが最新の攻撃パターンに基づいた新たなバージョンを開発・配布し、ユーザーがそれをインストールして…と、タイムラグが生じてしまいます。その点、クラウドネイティブなアンチウイルスは、最新攻撃に対応したバージョンをリアルタイムで利用できるメリットがあります。端末への負荷が比較的少なく、「定期的なスキャンでPCが重くなる」といった課題も解決が可能です。

エンドポイント(ネットワーク接続された端末)を対策の中心とする視点も重要です。リモートワークなど多様な働き方が普及し、社内と社外のネットワークの境界があいまいになっている昨今、ネットワークの「入口」ではなく、エンドポイントでの防御を目的としたNGAV(次世代アンチウイルス)の導入が望ましいと言えます。

もう一つは、アンチウイルス以外の複数の「壁」を設けることです。侵入を許してしまった場合も脅威を検出・見える化するEDR(Endpoint Detection and Response)や、機械だけではなく人間の目で能動的に行う「脅威ハンティング」などが挙げられます。

検知・防御から分析・対処まで、CrowdStrikeでトータル・セキュリティ対策

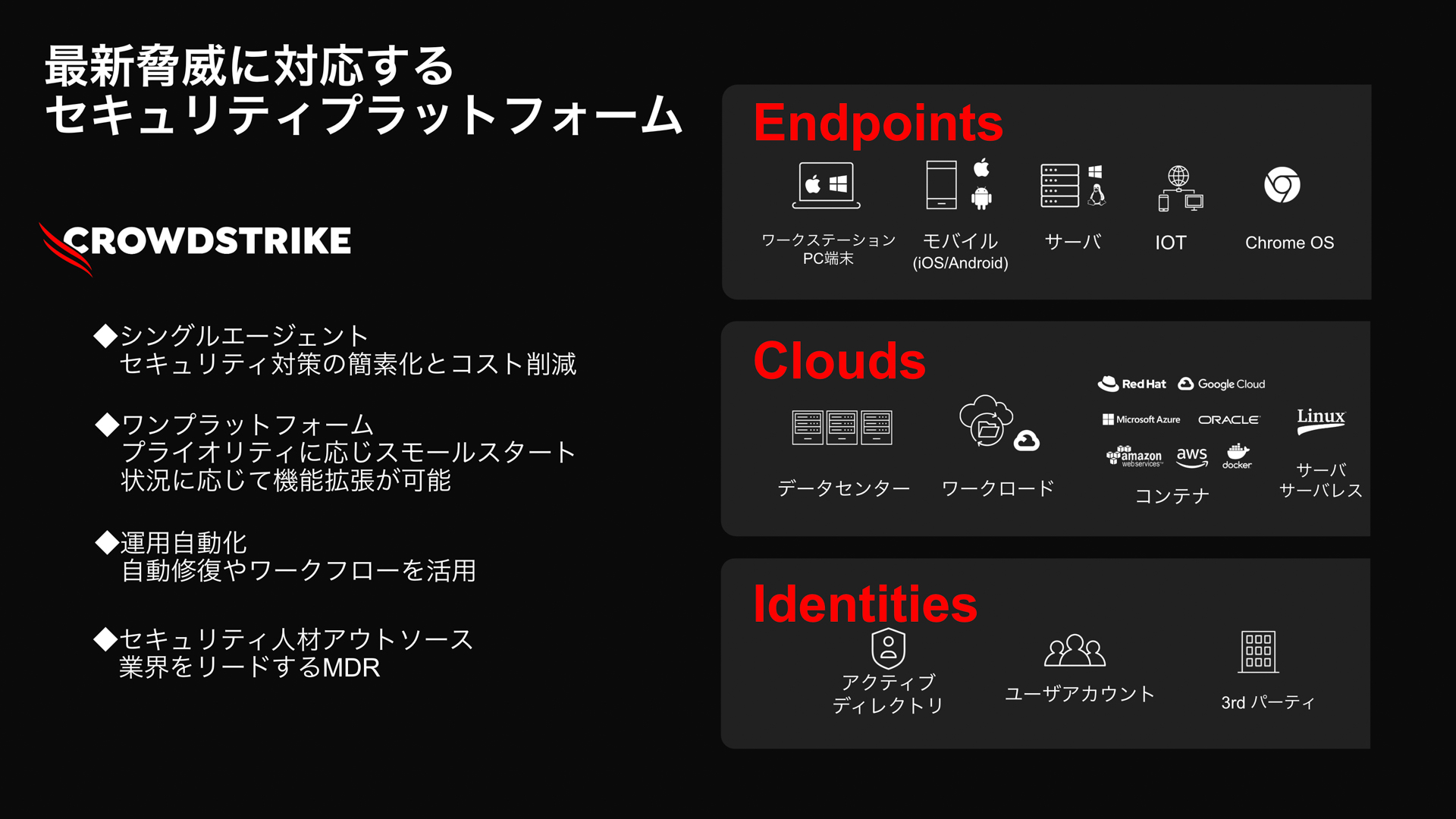

エンドポイントを防御するセキュリティプラットフォームとしておすすめしたいのが「CrowdStrike」です。NGAVやEDR、脅威ハンティングといったソリューションを兼ね備え、かつクラウドネイティブなこの製品を、「防御力」「拡張性」「運用体制」の3つの視点でご紹介します。

【防御力】優れた検知速度を誇るNGAVとEDRが、脅威を即座にブロック

CrowdStrikeは、最新AIを用いたクラウドネイティブなNGAV「Falcon Prevent」と、侵入経路を特定して可視化するEDR「Falcon Insight XDR」を搭載しています。定義ファイルに依存せず、機械学習とAIで未知のマルウェアやランサムウェアもブロック。定期的なスキャンも必要ありません。ファイルレス攻撃に対しても、リアルタイムな振る舞い分析による脅威検知・防御が可能。また、「どこで攻撃があって、どうブロックしたか」という攻撃の全体像も即座に把握できます。

CrowdStrikeは、とくに検知速度の高さに優位性があります。60分以上を要する製品もある中、高度な敵対的攻撃をわずか4分で検出可能。スピードはもちろん、検出範囲についても各第三者機関から最高評価を受けています。

【拡張性】1つの管理画面から防御網を展開できるシンプルなアーキテクチャ

CrowdStrikeのもう一つの特徴は、シングルエージェント・シングルプラットフォーム・シングルコンソールで構成されている点です。すべての機能をクラウド上で提供しており、管理サーバの設置も、インストール・バージョンアップ時の再起動も不要。動作が軽く、端末のパフォーマンス負担を最小限に抑えられます。

また、単一の画面からクリックひとつで全機能を管理できるため、従来のアンチウイルスから置き換える際も、機能を拡張する際も、ワンクリックで防御網を全社に展開することが可能です。

【運用体制】24時間365日 リアルタイムでプロが脅威に対処

CrowdStrikeは運用体制の面でも優れていると言えます。一つは、セキュリティエキスパートによる脅威ハンティング(Falcon Adversary OverWatch)。「Falcon Complete」ライセンスをお選びいただくと、CrowdStrike社のチームが24時間365日体制でプラットフォームを管理・モニタリング。もし攻撃を受けた場合は、検知アラートを調査した上で、必要に応じて悪質なアクティビティを修復します。機械と人の目で速やかに調査・修復を実施するため、データ隔離による業務停滞もありません。

能動的に脅威を見つけられるセキュリティ専門家を自社で採用・雇用するのは難しいものですが、CrowdStrikeの導入によって高度な監視・調査・対処の体制を築くことができます。

AWS Marketplace割引の適用も、CrowdStrike導入ならジークスへ

ここまでお話ししたように、サイバー攻撃は年々侵入のスピードが上がり、手口も巧妙化しています。攻撃する側が有利な状況となっている現在、今後はアンチウイルスを導入していても被害に遭うケースが増えていくと考えられます。繰り返しになりますが、アンチウイルスを最新化すること、ネットワークの入口で侵入を防御するだけでなく、複数の「壁」を用いて侵入後の横展開を防ぐことが重要です。

今回ご紹介したCrowdStrikeは、2025年にジークスでも導入しました。システムやアプリケーションの開発企業として自らCrowdStrikeを活用する私たちだからこそ、各企業様に合ったご提案が可能だと考えています。

ジークスは「AWS Marketplace CPPOプログラム」の認定を受けたAWSセレクトティアサービスパートナーです。AWS Marketplace上で、当社を通じてCrowdStrikeをご購入いただくと、割引価格が適用されます。「くわしい資料を見てみたい」「まずはどんな製品か知りたい」という方は、こちらよりお問い合わせください。CrowdStrikeの担当者と一緒に最新の脅威についてディスカッションしたり、無料トライアルで製品を体験いただくこともできますので、お気軽にご相談ください。